Coşmarul atacului cibernetic global nu s-a încheiat: a apărut Wannacry 2.0

0„Hacker News“, sub semnătura lui Swati Khandelwal, a adus în urmă cu foarte puţin timp anunţul de care se temeau toţi experţii în probleme de război cibernetic: chiar dacă tânărul analist britanic a reuşit, printr-un miracol, să oprească primul val de atacuri, grupul de hackeri la originea acţiunii criminale care a afectat peste o sută de ţări din lume a lansat noua versiune WannaCry, care nu are o funcţionalitate de tip „kill-switch“.

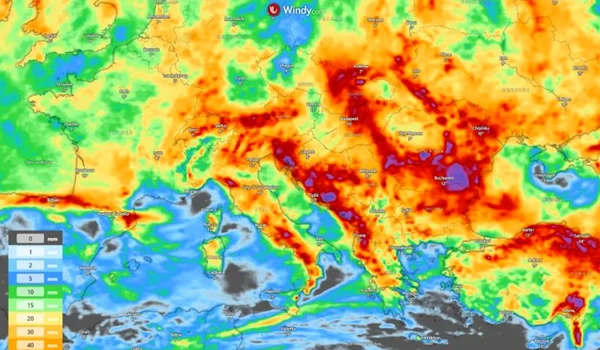

Numărul de computere infectate a crescut continuu pe plan mondial, chiar după ce, în cazul primei variante, fusese activată funcţionalitatea „switch-kill”: de la 100.000, sunt raportate acum 213.000 de cazuri, iar acum „această nouă versiune poate să să afecteze alte sute de mii de computere”. Reamintim informaţia pe care o dădeam ieri, acum confirmată şi de cei de la „Hacker News, anume că WannaCry este un „malware pentru răscumpărare” cu capacitate de răspândire extrem de mare care foloseşte o vulnerabilitate din sistemul Microsoft care nu a fost actualizat la timp (adică în ultimele trei zile şi acţionează ulterior ca un „vierme” pentru a afecta alte şi alte sisteme vulnerabile din reţeaua internă. Vulnerabilitatea respectivă a fost identificată ca fiind EternalBlue, un ansamblu de unelte la îndemâna hackerilor despre care se spune că ar fi fost creat de NSA şi după aceea furat în urmă cu o lună de zile de un grup de hackeri autointitulat Shadow Brokers.

„Cercetătorul britanic, identificat drept MalwareTech a oprit în mod accidental răspândirea globală a lui WannaCry prin înregistrarea unui nume de domeniu ascuns în malware, dar asta nu repară conţinutul deja afectat de atacul informatic. Acest domeniu avea misiunea de a permite propagarea lui WannaCry şi răspândirea lui ca „vierme” informatic, dar Malware Tech a înregistrat domeniul respectiv şi a creat o aşa-numită „sinkhole” - tactică folosită pentru a redirecţiona traficul de la domeniile infectate înspre un sistem auto-controlat. Dar dacă credeţi că activarea acelui switch kill a reuşit să stopeze complet infecţia, vă înşelaţi, asta deoarece imediat după ce atacatorii au realizat că au o problemă, au revenit.”

Iar Costin Raiu, directorul echipei de cercetare globală şi analiză de sistem de la Kaspersky, a conformat apariţia versiunii WannaCry 2.0 în care nu mai există funcţia kill-switch.

Pentru cei de la Hacker News, Matthew Hickey, expert în probleme de securitate şi co-fondator al Hacker House, declara că:

„Următoarele atacuri sunt inevitabile... Vom vedea un număr de variante ale acestui atac în următoarele săptămâni şi luni”.

Aveţi aici şi aici două demonstraţii video lămuritoare asupra modului în care se efectuează un asemenea atac.

Am şi o veste foarte bună pentru dumneavoastă, venită prin intermediul celor de la EUROPOL care sfătuiesc pe toată lumea să acceseze site-ul nomoreransom.org/, dezvoltat de poliţia olandeză şi pus gratuit la dispoziţia publicului, efectuând operaţiunile necesare de devirusare. Pentru mai multă siguranţă, opţional, vă dau şi ce indică cei la Hacker News:

@TheHackersNews Quick Tip to stop #WannaCry (for all Windows users, even if you have installed the updates, Just disable SMB if not in use)

Dincolo de aceste acţiuni imediate, problema care rămâne - şi este teribil de importantă - este corecta identificare a vulnerabilităţilor viitoare care există pe două niveluri.

Pe de o parte, aşa cum cerea ieri Edward Snowden, trebuie lămurit imediat dacă, într-adevăr, există (sau poate exista) o confirmare a faptului că avem de-a face cu un virus militar creat în laboratoarele serviciilor de informaţii americane sau achiziţionat de acestea, făcând parte dintr-o „trusă profesionistă de scule” în care s-ar mai putea afla şi alte variante ale virusului. Aceasta ar putea permite să se estimeze în mod corect viitoarele posibile ţinte ale atacurilor. Foarte important, deoarece pare din ce în ce mai evident că aici avem o creaţie informatică de nivel superior, foarte aproape de ceea ce figurează descris în manualele de specialitate ca „arsenal” de care dispun acum marile puteri în eventualitatea declanşării unui război cibernetic. Spre o asemenea variantă trimite o caracteristică specială a acestui atac de acum, anume capacitatea sa extraordinară de răspândire dar şi posibilitatea de a fi transformat şi devulnerabilizat în spaţiul a câteva ore de către utilizatorii săi...

În al doilea rând, va trebui ca ancheta internaţională începută acum şi la care participă mai multe servicii de informaţii din întreaga lume, să determine cu precizie dacă este vorba doar despre o echipă de hackeri foarte bine pregătiţi şi care acţionează în formula specifică unei reţele de crimă organizată sau dacă este vorba despre cu totul şi cu totul despre altceva. În acest caz, există supoziţia rezonabilă că ar putea fi vorba despre o serie de atacuri cu un singur virus dintr-o eventuală „cutie cu scule” complexă furată din arsenalele profesioniste pentru a se testa rezilienţa sistemelor naţionale de protecţie, dar şi a cea a unor unităţi componente ale reţelelor de infrastructuri critice naţionale.

Există un argument solid în favoarea acestei a doua variante. Până acum, în urma valului de atacuri cu prima variantă WannaCry, cu peste 100.000 de cazuri de computere afectate, au fost înregistrate mai puţin de 100 de plăţi efectuate pe adresele indicate de jackeri, asta reprezentând un total de 26.090 $. Sumă absolut ridicolă în comparaţie cu potenţialul atacurilor. Numai că pagubele reale sunt altundeva şi încă imposibil de estimat, deoarece nimeni încă nu a contabilizat costurile produse de imobilizarea, întreruperea provizorie sau chiar blocarea activităţii desfăşurate în unităţi reprezentative din zona infrastructurilor critice, esenţiale pentru securitatea economică sau/şi cea naţională, cum ar fi sistemul de sănătate din Marea Britanie, companii telefonice, întreprinderi sau multinaţionale.

Din punctul meu de vedere, aici a fost interesul major pe care, pentru cei care le-au gândit şi efectuat, la-u reprezentat aceste atacuri coordonate la nivel global . Este, cred, o operaţiune de tip terorist de nouă generaţie şi ar trebui tratată ca atare. Aşa cum ar trebui înţeles şi avertismentul subsecvent al acestor atacuri, iată în valuri continue: sistemele de securitate cibernetică se dovedesc permeabile sau, cel puţin, au falii identificate şi catalogate cu atenţie în perspectiva unor acţiuni viitoare îndreptate către ceea ce înseamnă reţelele esenţiale de supravieţuire fizică a civilizaţiei noastre.