Foloseşti Telegram pe desktop? Ar trebui să ai grijă la malware rusesc

0

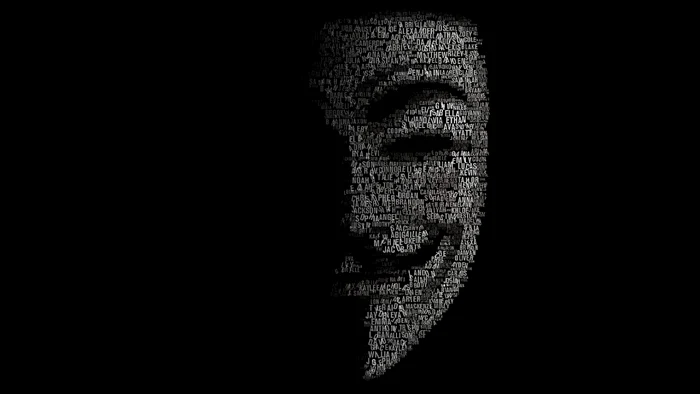

Cercetătorii Kaspersky Lab au descoperit atacuri realizate cu un nou tip de malware, care foloseşte o vulnerabilitate de tip zero-day din aplicaţia Telegram pentru desktop.

Vulnerabilitatea a fost folosită pentru a livra malware multifuncţional, care, în funcţie de computer, poate fi utilizat ca backdoor sau ca o modalitate de a introduce software de mining. Conform cercetării, vulnerabilitatea a fost exploatată activ din luna martie 2017 pentru funcţionalitatea de mining de cripto-monede, printre care Monero şi Zcash.

Serviciile de mesagerie au devenit o parte esenţială din viaţa noastră, fiind create pentru a facilita menţinerea legăturii cu prietenii şi familia. În acelaşi timp, ele pot să complice semnificativ lucrurile pentru utilizatorii lor, dacă devin victimele unui atac cibernetic.

De exemplu, luna trecută Kaspersky a publicat un raport de cercetare despre un malware complex pentru dispozitive mobile, troianul Skygofree, care poate să sustragă mesaje de pe WhatsApp. Noua cercetare arată că experţii au reuşit să identifice atacuri care folosesc o vulnerabilitate necunoscută anterior, din versiunea pentru desktop a unui alt serviciu de mesagerie.

Conform cercetării, vulnerabilitatea zero-day Telegram se bazează pe metoda Unicode RLO („right-to-left override”). Aceasta este folosită, de obicei, pentru codarea limbilor al căror sistem de scriere este de la dreapta la stânga, cum sunt limba arabă sau cea ebraică. În plus, însă, poate fi folosită de creatorii de malware ca să deruteze utilizatorii şi să descarce fişiere malware deghizate în imagini, de exemplu.

Infractorii cibernetici au folosit un caracter Unicode ascuns în numele fişierului, care a inversat ordinea caracterelor, redenumind astfel fişierul. Prin urmare, utilizatorii au descărcat malware ascuns care a fost apoi instalat pe computerele lor. Kaspersky Lab a raportat vulnerabilitatea Telegram şi, până în momentul publicării, zero-day-ul nu a mai fost observat în produsele serviciului de mesagerie.

Pe parcursul analizei, experţii au identificat mai multe scenarii de exploatare a vulnerabilităţii zero-day de către atacatori. În primul rând, vulnerabilitatea a fost folosită pentru a livra malware de mining. Prin folosirea puterii de calcul a PC-ului victimei, infractorii cibernetici au creat diferite tipuri de cripto-monede, printre care Monero, Zcash, Fantomcoin şi altele.

Mai mult, în timpul analizei serverelor unui atacator, cercetătorii au găsit arhive care conţineau un cache local Telegram, furat de la victime.

În al doilea rând, în urma exploatării cu succes a vulnerabilităţii, a fost instalat un backdoor care folosea Telegram API ca protocol de comandă şi control, hackerii câştigând astfel accesul de la distanţă la computerul victimei. După instalare, începea să opereze în mod silenţios, ceea ce permitea autorului să rămână ascuns în reţea şi să execute diferite comenzi, printre care instalarea unor instrumente de spyware.

Artefactele descoperite în timpul cercetării indică faptul că infractorii cibernetici sunt vorbitori de limbă rusă.