ESET: Operaţiunea In(ter)ception, atac malware prin platforma LinkedIn

0

Cercetătorii ESET au descoperit o operaţiune malware caracterizată printr-o posibilă legătură cu faimosul grup Lazarus, cel care a folosit tehnici neconvenţionale de spearphishing şi malware, în numeroase etape, împotriva unor companii aero-spaţiale şi militare.

Cercetătorii ESET au descoperit recent câteva atacuri direcţionate extrem de bine puse la punct, care debutau sub forma unor campanii de spearphishing pe LinkedIn şi care utilizau o mulţime de trucuri pentru a rămâne cât mai mult sub “radarul” de securitate al campaniilor vizate, atacuri al căror scop nu era doar spionajul, ci aparent şi cel de a obţine câştiguri financiare. Atacurile, pe care cercetătorii ESET le-au denumit Operation In(ter)ception pe baza unui eşantion de malware numit „Inception.dll”, au avut loc din septembrie până în decembrie 2019.

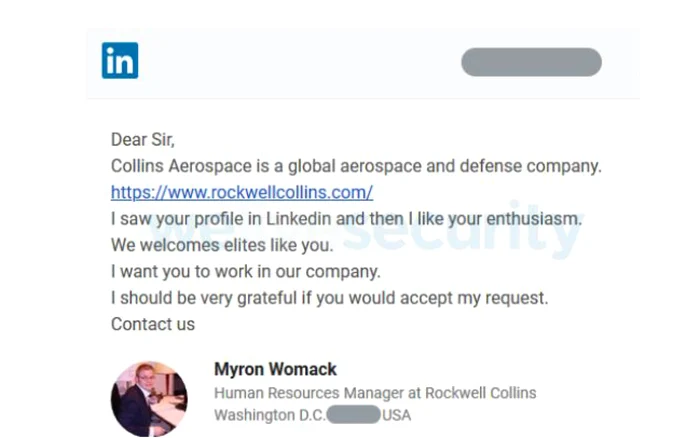

Atacurile analizate de cercetători debutau cu un mesaj trimis prin platforma LinkedIn. „Mesajul era de fapt o ofertă de angajare destul de credibilă, ce părea să vină din partea unei companii bine cunoscute, dintr-un sector de activitate relevant pentru victimă. Desigur, profilul LinkedIn folosit pentru trimitere era unul fals, iar fişierele expediate împreună cu acesta aveau conţinut malware", comentează Dominik Breitenbacher, cercetătorul malware ESET care a condus această anchetă şi care a analizat codul folosit de atacatori.

Fişierele erau trimise direct pe LinkedIn sau printr-un e-mail care conţinea un link OneDrive. Pentru ultima opţiune, atacatorii au creat conturi de e-mail care să corespundă cu conturile lor false de pe LinkedIn.

Odată ce destinatarul deschidea fişierul, era afişat un document PDF în aparenţă inofensiv, cu informaţii salariale legate de falsa ofertă de angajare. Între timp, malware-ul era implementat în fundal pe computerul compromis astfel al victimei. Atacatorii reuşeau aşadar să pună bazele operaţiunii şi să câştige încet încet prin aceasta infiltrare o persistenţă solidă în sistemul informatic afectat.

În continuare, atacatorii derulau o serie de paşi descrişi în detaliu de către cercetătorii ESET în lucrarea de analiză denumită „Operation In(ter)ception: Targeted attacks against European aerospace and military companies.”. Printre instrumentele utilizate de atacatori se număra secvenţe malware gândite să acţioneze în mai multe etape succesive, care era de multe ori deghizate sub forma unui software legitim, precum şi versiuni modificate de instrumente open-source. În plus, s-au folosit şi de aşa-numitele tehnici „living off the land”, care presupun abuzarea utilităţilor Windows preinstalate pentru a efectua diverse operaţiuni rău intenţionate.

„Atacurile pe care le-am investigat au prezentat toate semnele de spionaj, cu câteva indicii care sugerează o posibilă legătură cu faimosul grup Lazarus. Cu toate acestea, nici analiza malware, nici investigaţia nu ne-au permis să obţinem informaţii despre ce fişierele vizau atacatorii”, comentează Breitenbacher.

Pe lângă spionaj, cercetătorii ESET au găsit dovezi că atacatorii au încercat să folosească conturile compromise pentru a sustrage bani de la alte companii.

În unul din cazurile investigate, atacatorii au găsit printre e-mailurile unei victime comunicări cu privire la o factură neplătită. Aceştia nu au ezitat să profite de ocazie şi au continuat conversaţia, îndemnând clientul să plătească factura - cu scopul de a direcţiona banii, desigur, către un cont bancar ilegitim. Din fericire, victima a devenit suspicioasă şi s-a adresat băncii pentru suport, împiedicând, astfel, încercarea atacatorilor de a derula un aşa-numit atac de adresă de e-mail business compromisă.

"Această încercare de a monetiza accesul ilegal la reţeaua victimei ar trebui să reprezinte încă un motiv pentru a implementa o protecţie solidă împotriva intruziunilor şi pentru a le oferi angajaţilor o instruire temeinică în domeniul securităţii cibernetice. O astfel de măsură ar putea ajuta angajaţii să recunoască mai uşor chiar şi tehnicile de inginerie socială mai puţin cunoscute, precum cele utilizate în operaţiunea Operation In(ter)ception", concluzionează Breitenbacher.