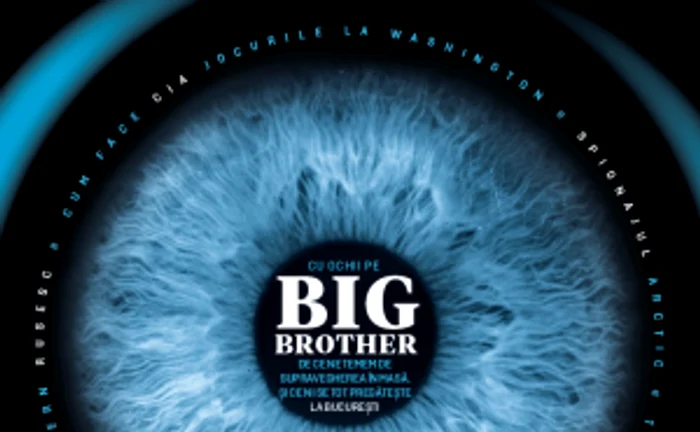

Carul cu fân şi compromisul democratic. De ce ce temem de Big Brother

0

Ameninţările pe care le invocă autorii legislaţiilor pentru apărare naţională cibernetică sunt reale, numeroase şi semnificative. Dar colectarea în masă a datelor creează un imens rezervor de putere, cu potenţialul de a corupe chiar şi cele mai avansate sisteme democratice. De Ruxandra Paul

Articol din dosarul de copertă al ediţiei FP România nr 46 (iunie/ iulie 2015)

În 2010, Pentagonul a introdus spaţiul digital (cyberspace) pe lista domeniilor de război, pe poziţia a cincea, primele patru poziţii fiind ocupate de spaţiul terestru, spaţiul marin, spaţiul aerian şi spaţiul cosmic. Specialiştii americani din domeniul apărării semnalau astfel faptul că se confrontă cu noi tipuri de ameninţări şi atacuri, care necesită dezvoltarea de strategii ofensive şi defensive adaptate la realităţile erei digitale. Presiunea creată de atacurile teroriste, de recrutările la distanţă prin Internet, de „radicalizarea" cetăţenilor prin Twitter sau Facebook, de publicarea online a listelor tip fatwa cu persoane-ţintă vizate de reţele teroriste instigând la jihad a accelerat includerea problematicii digitale în domeniul apărării naţionale.

În domeniul relaţiilor internaţionale, unii experţi în analiza discursurilor folosesc noţiunea de „securitizare" pentru a descrie acest fenomen. Conform teoriei securitizării, dezvoltată de Şcoala de la Copenhaga, discutarea spaţiului digital din perspectiva siguranţei naţionale este o opţiune retorică, o decizie care urmăreşte scopuri politice, neavând caracter inevitabil (vezi, de exemplu, articolul „Digital Disaster, Cyber Security and the Copenhagen School", de Lene Hansen şi Helen Nissenbaum, publicat în International Studies Quarterly în 2009). Conectarea unui subiect de dezbatere politică la sfera securităţii naţionale şi internaţionale are ca efect justificarea intervenţiilor în forţă pentru apărarea suveranităţii şi integrităţii statului: noi instituţii cu capacitate sporită, măsuri excepţionale, forţă de intervenţie rapidă, influx masiv de resurse, introducerea de excepţii de la principiile democratice de separaţie a puterilor în stat din considerente de eficienţă, favorizarea executivului, erodarea unor drepturi şi libertăţi individuale etc. Mai mult, securitizarea poate produce un climat general care delegitimează încercările de a aduce în discuţie alte perspective asupra subiectului, în special cele care chestionează sau critică metodele aplicate. În afară de discuţiile despre tehnologiile de informare şi comunicare, un exemplu recent de „securitizare" îl oferă dezbaterile despre migraţiile internaţionale.

Este limpede că ameninţările sunt reale, numeroase şi semnificative. De aici rezultă dilema cu care se confruntă în prezent democraţiile contemporane.

A trata orice încercare de dezvoltare a unei strategii de apărare cibernetică drept simplu act retoric sau oportunism politic ar fi, însă, o greşeală. Este limpede că ameninţările sunt reale, numeroase şi semnificative. De aici rezultă dilema cu care se confruntă în prezent democraţiile contemporane.

Pe de-o parte, vrem să avem servicii secrete eficiente, capabile de intervenţie rapidă, care ne pot apăra de pericolele erei digitale interceptând comunicaţiile reţelelor teroriste, dejucând comploturile împotriva securităţii naţionale, identificând hoţii, pedofilii şi traficanţii de persoane, prevenind atacurile hackerilor şi protejând datele personale stocate în numeroase sisteme informatice. Vrem să avem cea mai puternică apărare cibernetică posibilă, construită de experţi care se adaptează rapid la evoluţia continuă a ameninţărilor. Dorim să evitam o situaţie în care statul ar fi din start condamnat să piardă cursa tehnologică din lipsa capacităţii de acţiune. Vrem să reducem la minim riscurile unui atac informatic asupra sistemelor de infrastructură, în prezent masiv computerizate. Vrem să limităm posibilităţile de sabotaj şi spionaj cibernetic.

Pe de altă parte, dorim să asigurăm integritatea statului de drept, a societăţii deschise şi a sistemului democratic. Dorim să ne apărăm dreptul la viaţă privată, la secretul corespondenţei şi la prezumţia de nevinovăţie. Dorim să evităm transformarea statului de drept în stat poliţienesc. Cele două scopuri se află în tensiune. Soluţia nu poate fi decât una de compromis: o structură legislativă care permite statului să garanteze siguranţa naţională cibernetică, dar oferă suficiente garanţii că aceste acţiuni se vor înscrie în parametrii sistemului democratic.

Soluţia nu poate fi decât una de compromis: o structură legislativă care permite statului să garanteze siguranţa naţională cibernetică, dar oferă suficiente garanţii că aceste acţiuni se vor înscrie în parametrii sistemului democratic.

Găsirea echilibrului între ceea ce este necesar pentru asigurarea securităţii cibernetice şi ceea ce este obligatoriu pentru apărarea valorilor democratice nu-i lucru uşor. O demonstrează dezbaterile aprinse pe care le-au stârnit încercările de a stabili prin lege structurile instituţionale responsabile de asigurarea apărării naţionale cibernetice, mandatul lor şi mecanismele de monitorizare ale activităţii lor. O arată reacţiile securitare puternice în urma atacurilor teroriste (în Statele Unite, Marea Britanie, Franţa etc.) şi disponibilitatea cetăţenilor la a-şi sacrifica drepturile în incercarea de a reduce riscul de noi atacuri. O dovedesc, de asemenea, coaliţiile vaste şi diverse de asociaţii non-guvernamentale, politicieni, companii, cetăţeni, consumatori şi experţi care s-au cristalizat pentru a limita potenţialul pentru intruziune excesivă şi abuz de autoritate din partea autorităţilor statului.

În iunie 2014, New York Times publica un articol despre „cea mai recentă cursă pentru înarmare din tehnologia modernă": lupta giganţilor Internetului (companii ca Google, Facebook, Microsoft, Yahoo, Apple, dar şi mari firme de comunicaţii cum ar fi A.T & T, Vodafone şi Verizon) contra intruziunii autorităţilor. Revelaţiile lui Edward Snowden din 2013 au descris vulnerabilităţile sistemice pe care serviciile secrete le exploatau pentru interceptarea comunicaţiilor şi colectarea în masă de date. Firmele au reacţionat prin repararea vulnerabilităţilor, făcând intruziunea guvernelor mai dificilă şi costisitoare. Ca răspuns la folosirea insistentă a incriptării, oficiali guvernamentali din numerose democraţii avansate au început să protesteze şi să solicite public cooperarea giganţilor tehnologiei. La sfârşitul lunii martie, directorul Europol, Rob Wainwright, afirma că principala problemă care împiedică activitatea agenţiilor de combatere a terorismului este incriptarea sofisticată a comunicaţiilor. Wainwright avertiza companiile asupra riscurilor pentru securitatea naţională şi economică, declarându-se dezamăgit de politica unor companii ca Apple care au început să permită şi să faciliteze incriptarea comunicărilor pe telefoane tip smartphone. În Statele Unite, după doi ani de tensiuni, Ashton Carter, noul Ministru al Apărării, a demarat eforturi de a dezamorsa tensiunile dintre guvern şi companii. Într-un turneu în Silicon Valley, ministrul a vorbit despre necesitatea de a restabili încrederea şi a coopta firmele de tehnologie ca parteneri în strategia de securitate cibernetică a ţării.

În Statele Unite, după atacurile teroriste de pe 11 septembrie 2001, Agenţia de Securitate Naţională (National Security Agency – NSA), în colaborare cu instituţii echivalente şi partenere din alte ţări, a încercat să-şi maximizeze accesul la sursele digitale de informaţie care ar putea avea valoare pentru combaterea terorismului. Generalul Keith Alexander, director al NSA în perioada revelaţiilor Snowden, a justificat această strategie prin comparaţie cu căutarea acului în carul cu fân: pentru a avea vreo şansă de a găsi acul, este nevoie de acces la întregul car cu fân („the whole haystack"). NSA colectează şi stochează căutarile pe Internet, conţinutul accesibil pe siturile tip „social media" (Facebook, Twitter etc.), precum şi metadate referitoare la apeluri telefonice (cine pe cine sună, durata apelului, de unde se apeleaza). Programul Metadata este cel mai controversat în Statele Unite din cauza potenţialelor conflicte cu textul Constituţiei americane: colectarea de metadate se realizează în baza Secţiunii 215 a legii Patriot Act, care autorizează guvernul să colecteze „cărţi, registre, hârtii, documente şi alte lucruri" care sunt „relevante" în cursul unei „investigaţii autorizate." Congresul american a adoptat Patriot Act în pofida temerilor legate de potenţialele efecte negative ale legii asupra drepturilor civile ale cetăţenilor. Legea a fost justificată ca necesară pentru a preveni un alt atac de magnitudinea celor de la 11 septembrie. Documentele date publicităţii de Edward Snowden arată că, pentru un număr mare de operatori de telefonie mobilă, metadatele referitoare la toate apelurile telefonice sunt considerate „relevante" şi stocate de NSA în mod curent, zilnic. Autorităţile susţin că folosesc metadatele pentru a determina dacă persoane aflate pe teritoriul Statelor Unite sunt în contact cu persoane suspectate de terorism care se află deja în vizorul serviciilor secrete internaţionale. După revelaţiile lui Snowden, generalul Alexander a declarat că programele de supraveghere ale NSA au dezamorsat peste cincizeci de acţiuni teroriste. Preşedintele Obama a afirmat că programul referitor la metadate a permis evitarea a cel puţin cincizeci de ameninţări teroriste, salvând vieţi.

Cei care se opun legii susţin că aceasta ar avea ca efect apariţia unei noi căi de supraveghere a cetăţenilor americani, garantând imunitate în faţa legii pentru companiile care dau acces guvernului la datele private ale utilizatorilor.

Unul dintre cazurile concrete invocate de serviciile secrete americane a fost cel al lui David Headley, arestat în 2009 la aeroportul O'Hare din Chicago. Headley, care acţiona în legătură cu grupul terorist pakistanez Lashkar, plănuia un atac terorist asupra publicaţiei daneze Jyllands-Posten care publicase caricaturi cu profetul Mohamed. Complotul terorist contra ziarului danez a fost astfel dejucat. Presa care a analizat cazul Headley a semnalat însă faptul că Headley a fost arestat şi condamnat pentru rolul central pe care l-a avut în atacurile teroriste din Bombay, India, din septembrie 2008. Cu toate că programele de supraveghere erau operaţionale şi atunci, şi cu toate că serviciile secrete americane primiseră numeroase avertizări de la cunoscuţi şi apropiaţi ai lui Headley, atacurile din India nu au putut fi prevenite. Mai mult, autorităţile americane nu au ştiut că Headley era implicat în acele atacuri până în momentul arestării de la Chicago, când Headley însuşi a mărturisit rolul său în atacurile respective, pentru a-şi arăta dorinţa de colaborare cu autorităţile şi a negocia o înţelegere pentru a i se garanta că nu va fi executat şi că nu va fi extradat spre India, Pakistan sau Danemarca. Criticii programelor de supraveghere arată că operaţiunile contrateroriste reuşite sunt tot cele care se bazează pe strategiile clasice de investigaţie. Conform acestor argumente, datele colectate în masă nu reuşesc să semnaleze ameninţările teroriste iminente independent de alte surse de investigaţii.

Pe 22 aprilie 2015, Camera Reprezentanţilor din Congresul american a aprobat o propunere de lege privind securitatea cibernetică, Protecting Cyber Networks Act (PCNA), o lege care ar permite autorităţilor statului şi companiilor să îşi comunice mult mai uşor date referitoare la ameninţări şi atacuri cibernetice. Noul sistem de comunicare a informaţiilor va permite companiilor să se avertizeze una pe alta, în timp real, prin intermediari guvernamentali, în legătură cu metodele folosite de hackerii avansaţi. Susţinătorii legii spun că ea apară dreptul la viaţa privată pentru că protejează cetăţenii americani împotriva hackerilor. Casa Albă a anunţat oficial că susţine PCNA şi echivalentul său în Senat (Cybersecurity Information Sharing Act). Preşedintele Obama, care intenţiona să îşi exercite dreptul de veto pentru a bloca o lege similară în 2013, pare a fi fost influenţat de recentele atacuri cibernetice la nivel înalt care au expus datele personale a milioane de cetăţeni şi au afectat companii ca Anthem (asigurări de sănătate), Target şi Sony, precum şi atacurile asupra sistemelor de date ale instituţiilor statului, inclusiv Casa Albă. Cei care se opun legii susţin că aceasta ar avea ca efect apariţia unei noi căi de supraveghere a cetăţenilor americani, garantând imunitate în faţa legii pentru companiile care dau acces guvernului la datele private ale utilizatorilor. Legislaţia americană include legi care restricţionează comunicarea datelor private ale utilizatorilor către autorităţi: Electronic Communications Privacy Act şi Wiretap Act. PCNA include şi garanţii ale dreptului la viaţă privată, cerând companiilor să elimine orice date personale identificatoare dar fără legătură cu solicitarea autorităţilor înainte de a le trimite statului, şi obligând agenţiilor guvernamentale care primesc acest tip de date să le filtreze şi să le distrugă.

Colectarea masivă de date nu rezolvă problema analizării acestor date: autorităţile se confruntă cu dificultăţi enorme când vine vorba de găsirea acului din carul cu fân, chiar şi când li se pune la dispoziţie întreg carul.

În Parlamentul francez, camera inferioară (l'Assemblée nationale) a adoptat în luna mai un proiect de lege care va creşte exponenţial capacitatea de spionaj intern a autorităţilor, reducând la minim controlul justiţiei asupra acestor acţiuni şi posibilităţile de supraveghere şi monitorizare anti-abuz. Proiectul de lege a început să fie discutat de anul trecut, dar opoziţia a scăzut mult ca urmare a atacurilor asupra revistei Charlie Hebdo din ianuarie. Se aşteaptă ca legea să fie adoptată şi în Senat. În forma prezentă, legea permite interceptarea convorbirilor telefonice pe mobil şi citirea emailurilor, şi obligă companiile să dea acces autorităţilor la cea mai mare parte a datelor despre comunicaţiile clienţilor. Se permite astfel colectarea în masă (bulk collection) a metadatelor, pe modelul practicat de NSA în Statele Unite şi GCHQ (General Communications Headquarters) în Marea Britanie. Autorităţile franceze vor putea instala microfoane şi camere video în locuinţe particulare, maşini şi spaţii private. Apropiaţii persoanelor suspectate pot fi şi ei monitorizaţi chiar dacă nu sunt implicaţi în activităţi ilegale. Dreptul de supraveghere se aplică şi la comunicaţii între persoane aflate în Franţa şi persoane aflate în exteriorul ţării. Printre cei care se opun legii se numără mulţi avocaţi şi judecători francezi, printre care şi Pierre-Olivier Sur, şeful asociaţiei Baroului din Paris. Aceştia acuză că noile puteri de supraveghere a comunicaţiilor nu sunt contrabalansate de o constantă monitorizare pe linie juridică. Legea prevede stabilirea unei Comisii Naţionale de Control al Tehnicilor de Supraveghere, alcătuită din şase magistraţi, şase parlamentari şi un expert în tehnologie. Comisia va aproba iniţierea oricărei activităţi de supraveghere, dar premierul poate permite începerea supravegherii chiar şi în cazul în care Comisia se opune. Comisia poate depune plângere la Curtea Supremă (Conseil d'Etat), dar această instituţie trebuie convenită în mod special şi, ca atare, este greu de folosit într-o supraveghere anti-abuz de rutină.

În prezent, sub presiunea atacurilor teroriste, democraţiile avansate sunt din ce în ce mai tentate să intervină în forţă pentru asigurarea securităţii naţionale. Colectarea masivă de date nu rezolvă problema analizării acestor date: autorităţile se confruntă cu dificultăţi enorme când vine vorba de găsirea acului din carul cu fân, chiar şi când li se pune la dispoziţie întreg carul. Informaţiile relevante sunt greu de identificat şi de conectat, chiar şi în condiţiile în care anumite piste de investigaţii sunt deja deschise de activitatea de supraveghere offline, după cum o arată cazul Headley. Conversaţia referitoare la compromisul democratic între securitatea cibernetică şi apărarea drepturilor individuale continuă, la scară globală.

Regimurile politice autoritare au început deja să-şi justifice tehnicile de monitorizare, filtrare şi cenzură a Internetului făcând referire la sistemele de supraveghere pe care le-au implementat democraţiile vestice.

Structurile şi tehnicile de supraveghere pe care noile legi le înlocuiesc funcţionau într-o realitate ne-digitalizată care făcea dificilă şi costisitoare monitorizarea comunicaţiilor şi a persoanelor. Supravegherea „clasică" presupunea identificarea unor persoane drept suspecţi şi urmărirea lor. În prezent, noile tehnologii de comunicare şi informare produc vaste cantităţi de date personale şi comunicări private care pot fi accesate şi stocate în masă. Aceste date conţin informaţii despre toată lumea, nu doar despre persoanele suspectate de terorism. Cetăţenii depind de tehnologie în majoritatea activităţilor zilnice. Fiecare utilizator generează în permanenţă un flux de date care îl identifică, îl localizează în timp şi spaţiu, îl plasează în multiple reţele de comunicare, îi arată statutul socio-economic şi profesional, îi surprind priorităţile şi temerile, îi înregistrează comportamentul şi preferinţele etc. Datele includ căutarile pe Google, mesajele de email, apelurile pe telefonul mobil (durată, număr apelat, ora şi locul), site-urile Internet vizitate, activităţile e-banking, profilurile pe reţele sociale (Facebook, Twitter, Instagram etc.) şi multe altele.

Dacă toate aceste date devin disponibile autorităţilor, riscul de potenţiale abuzuri creşte exponenţial. Să fim realişti: dacă un scenariu orwellian gen 1984 poate apărea relativ implauzibil în contextul democraţiilor avansate, posibilitatea de micro-abuzuri este evidentă. S-au raportat cazuri de oficiali care s-au folosit de accesul la datele colectate pentru a-şi spiona foştii parteneri de viaţă sau a găsi informaţii compromiţătoare despre anumite persoane. Pentru noile democraţii, unde separaţia puterilor în stat încă se învaţă, riscurile de abuz sunt semnificative. Regimurile politice autoritare au început deja să-şi justifice tehnicile de monitorizare, filtrare şi cenzură a Internetului făcând referire la sistemele de supraveghere pe care le-au implementat democraţiile vestice. Tehnologiile care servesc la identificarea reţelelor de crimă organizată într-o democraţie pot fi folosite şi pentru identificarea celor care se opun unei dictaturi. Lordul Acton, istoric şi om politic britanic din secolul al XIX-lea, scria, memorabil, că puterea corupe, iar puterea absolută corupe în mod absolut. Colectarea în masă a datelor creează un imens rezervor de putere, cu potenţialul de a corupe chiar şi cele mai avansate sisteme democratice. Este necesar şi urgent să fie găsite structurile instituţionale şi legale care să asigure că armele cibernetice dezvoltate pentru apărarea democraţiei nu erodează chiar baza sistemului pe care sunt menite să-l protejeze.

Ruxandra Paul are un doctorat în ştiinţe politice de la Universitatea Harvard – unde, în prezent, predă cursuri de cyberpolitics şi migraţii internaţionale, în cadrul Government Department, ca postdoctorandă.